Tokenim技术通过将敏感信息转换为无意义的 токены(Token)来降低数据泄露风险。这些 токены 在没有解密密钥的情况中是无法恢复原始数据的,因此有效地保护了用户的敏感信息。Tokenim的工作流程简单明了。首先,用户在进行某项操作(如支付或信息存储)时,系统会生成一个独特的 токен。然后,原始数据会被替换为该 токен,存储在数据库中,而原数据则被安全加密。

这种机制的优点在于,即使数据库被攻破,黑客也只能获得无用的 токены,而无法获得有价值的敏感信息。此外,由于整个过程中涉及到密钥的使用,只有拥有正确密钥的人才能进行解密和恢复原始信息,从而进一步提高了数据的安全性。

### Tokenim 需要密钥吗?是的,Tokenim的实现确实需要密钥。这是因为密钥在这个过程中扮演着至关重要的角色。密钥的安全性直接影响到 Tokenim 的安全性。如果密钥被泄露,攻击者便能解密存储的 токены,进而获取原始数据。因此,妥善管理和保护密钥是实施 Tokenim 的关键环节之一。

一般而言,密钥管理采取的是分级的方式。高值的信息使用更为复杂和安全的密钥进行保护,而其他相对不重要的数据则可以使用低级别的密钥。此外,定期更换密钥也是一种常规做法,这能进一步保障数据的安全性。

### 为什么密钥管理如此重要?在Tokenim的上下文中,密钥管理的重要性与日俱增。首先,密钥一旦失效或泄露,安全机制就不复存在。攻击者能够利用泄露的密钥直接对数据库中的敏感信息进行攻击。其次,有效的密钥管理能够减少内部泄露的风险。例如,企业可以设定只允许特定人员或角色访问某些密钥,确保信息在处理过程中的安全性和保密性。

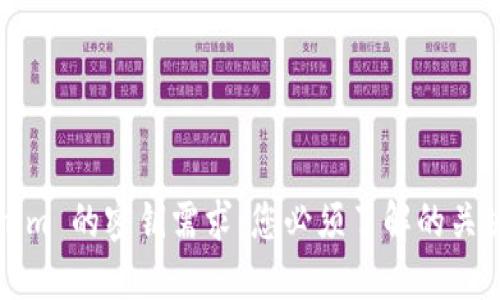

### Tokenim 的应用场景Tokenim技术广泛应用于各个领域,包括金融服务、医疗保健、零售业务等。例如,在金融领域,Tokenim 常用于信用卡支付,保护用户的金融信息,防止卡片信息被盗取。在医疗领域,Tokenim 可用于病人的健康记录和个人信息的保护,同时确保医院在数据传输时的合规性。

在零售环境中,Tokenim能够为用户提供更加安全的购物体验,确保用户的信用卡信息不被恶意窃取。这些应用证明了Tokenim技术的重要性和必要性,也彰显了其密钥管理的重要作用。

## 相关问题探讨 ### 1. Tokenim的密钥存储方式有哪几种? ### 2. Tokenim技术与传统加密技术的区别是什么? ### 3. 如何Tokenim的安全性? ### 4. 是否存在Tokenim的替代方案? ### 5. Tokenim面临哪些安全挑战? ### 6. 在什么情况下Tokenim特别值得使用? 接下来,我将逐个详细介绍这些相关问题,以提供更深入的理解和分析。